Немного статистики

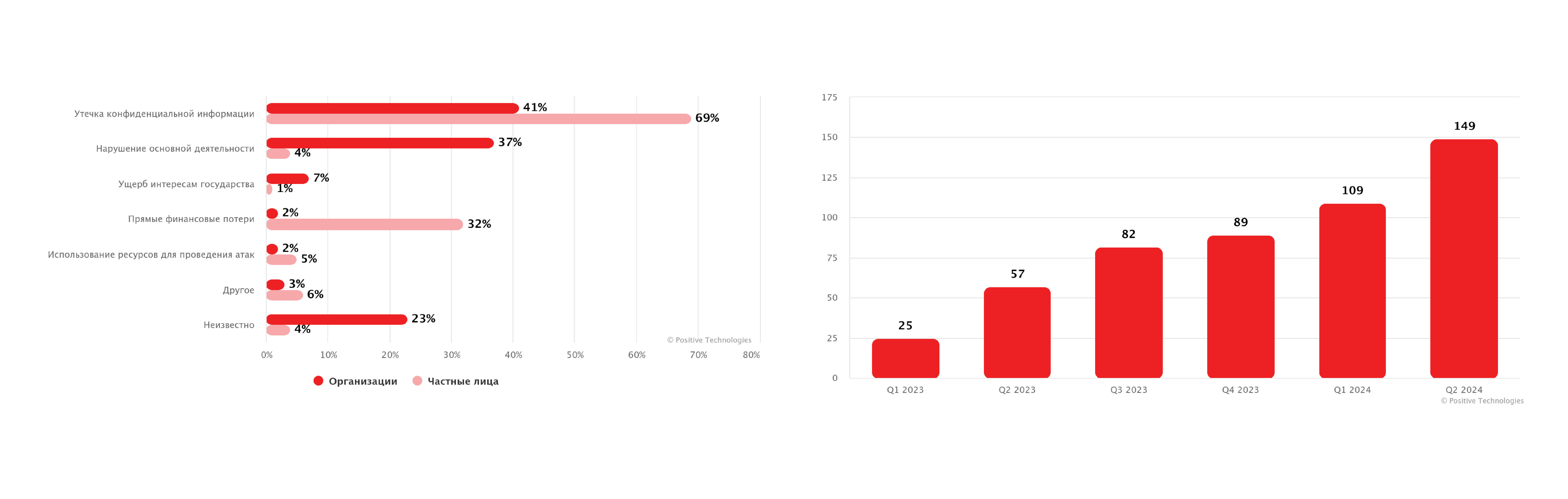

- В 2023 году в России было зафиксировано более 130 тыс. атак на представителей среднего и крупного бизнеса. И цифра растёт, за 2 квартала 2024 года их в 2,6 раза больше, чем за тот же период 2023 года.

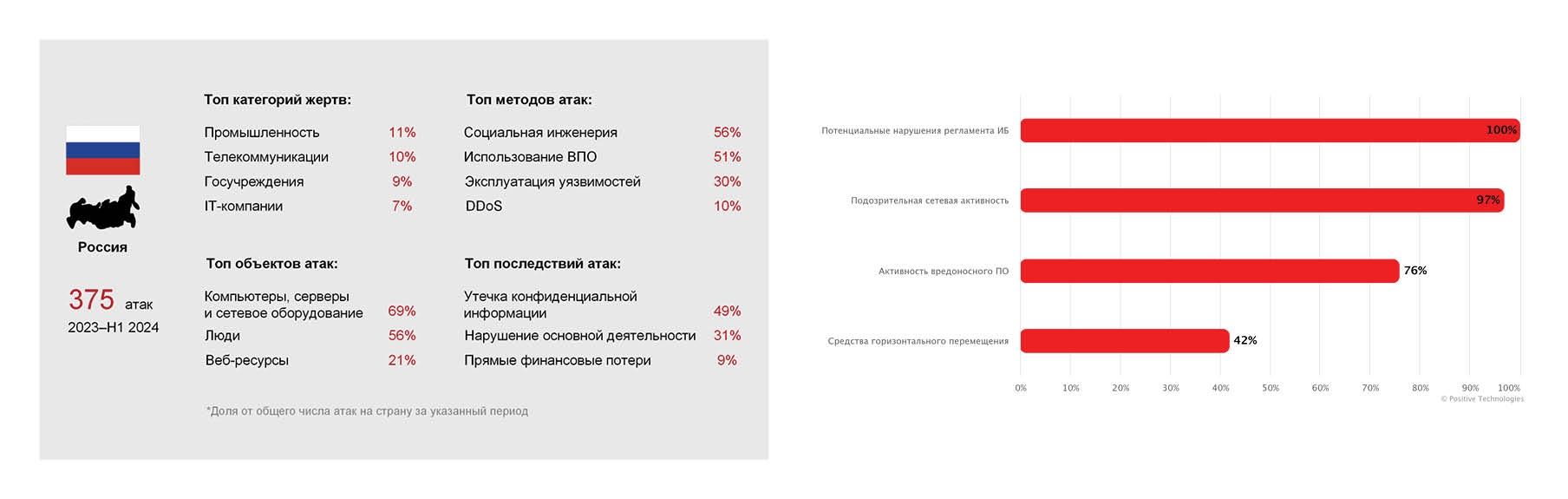

- Большинству атак подверглись госучреждения, промышленность, производство и онлайн-сервисы. Почему? Это стратегически важные сферы для экономики страны и там есть большие объемы конфиденциальной информации.

- Вырос показатель атак на средний бизнес. Почему? У них нет навороченной защиты и специалистов по безопасности, а деньги есть.

- Каждая пятая атака приходится на шифровальщиков, из них 88% просят денег.

- На теневых рынках большая часть сообщений связана с реализацией украденных данных, при этом 79% баз данных раздаются бесплатно.

Ломают даже небольших

Далеко не все кейсы взломов и утечек становятся публичными, поэтому может создаться обманчивое ощущение, что происходят они не часто. Но привести в пример всё равно есть что.

Агрохолдинг «Кабош» выбыл из строя на месяц. Не могли сделать абсолютно ничего, даже накладную выписать. СДЭК в июне из-за простоя потерял от 300 млн до 1 млрд рублей.

Заметили, что стали чаще звонить мошенники и оперировать настоящими данными? Потому что из банковского сектора «утекло» email адресов — 9 404 496, а уникальных номеров телефонов — 19 388 939. Примеры бизнесов поменьше: сервис микрозаймов Qzaem потерял 8 млн ФИО, номеров телефона, паспортных данных, СНИЛС, ИНН, размеров займов и их срок. Доставка еды «Достаевский» лишилась 3 млн данных сотрудников и клиентов компании.

Какие последствия

Прямые финансовые убытки (в среднем от 2 млн до 10 млн), непредвиденные расходы на восстановление, потеря репутации и доверия клиентов, сбои в процессах в будущем. Административная ответственность с большими штрафами уже в действии, а законопроект об оборотных штрафах за утечку ПДн и уголовном наказании до 10 лет лишения свободы принят в первом чтении.

Почему данные «утекают»?

В 100% компаний, принимающих участие в тестировании, выявлены нарушения регламентов ИБ. Использование небезопасных протоколов передачи данных, слабые пароли учетных записей, а также использование ПО для удаленного управления.

Практически в каждой компании подозрительная сетевая активность: сканирование сетевого периметра, попытки эксплуатации уязвимостей или попытки подбора паролей.

Вредоносное ПО в виде криптомайнеров Monero и рекламного ПО (adware) – оно есть в каждом третьем проекте. Такое ПО отображает вредоносную рекламу на экране устройства, перенаправляет результаты поиска на рекламные сайты и собирает данные пользователей без их согласия.

В 42% компаний было замечено использование средств, где злоумышленник действует от лица администратора или пользователя, к которому нашёл доступ. Повышение уровней доступа, сканирование внутренней сети, фоновое скачивание больших объёмов данных на внешний ресурс, перебор паролей к другим ресурсам сети или эксплуатация уязвимостей (дыр в другом ПО).

В случае успеха злоумышленники стремятся дольше оставаться незамеченными, применяя средства сокрытия сетевого трафика. Поэтому найти их можно только спецсредствами.

Рекомендации

Для защиты необходимо использовать комплекс организационных и технических мер.

- Соблюдение сотрудниками базовых требований — это база! Не переходить по подозрительным ссылкам, не трогать письма, которые «не вам», не скачивать и не открывать неизвестные вложения почты, использовать сложные пароли и двухфакторную аутентификацию.

- Использовать безопасные версии протоколов, использующие шифрование данных: HTTPS, SLDAP, SFTP, SMTPS.

- Ввести парольную политику и определить необходимые параметры безопасности. Можно даже включить пункты о безопасности в трудовой договор, чтобы сотрудник понимал свою ответственность.

- Определить в системе максимально допустимое число попыток ввода пары «логин — пароль».

- Отказаться от средств удалённого доступа (TeamViewer, AnyDesk, Radmin, МойАссистент и т.д.). Если такой возможности нет — выбрать один такой инструмент.

- Строго ограничить круг пользователей, имеющих право на удаленный доступ к ПК. Этих сисадминов должны знать ваши сотрудники.

- Вовремя обновлять ПО. С ними приходят и обновления безопасности.

- Разработать политику ИБ организации, в которой будут описаны меры по предупреждению заражения рабочих станций, план реагирования, если что-то пошло не так, действия по восстановлению IT-инфраструктуры.

- Внедрить «песочницы» от вредоносного ПО – такие решения способны проверять не только загруженные вручную объекты, но и в автоматическом режиме проводить проверку файлов из различных источников – например, вложения электронной почты, файлы, передающиеся в сетевом трафике.

- Проводить эмуляции атак. Например, сервис PT Knockin способен имитировать атаки, отправляя письма с обезвреженным ВПО на указанный почтовый адрес.

- Организациям с более 10 сотрудников рекомендуется использовать корпоративный антивирус для защиты ПК, серверов и мобильных устройств.

- Более 50 ПК — антивирус с центром управления для более эффективного управления защитой и настройки политик + защита почты.

- Более 100 ПК — добавить межсетевой экран для контроля периметра.

- От 500 ПК – добавить SIEM-систему для мониторинга событий и решение для автоматизации реагирования.

Выводы

Сложные атаки многоступенчатые и могут использовать условно легальные инструменты. Для выявления таких атак необходимо либо посадить крутого специалиста анализировать события вручную (а их сотни за день), либо использовать специальные защитные решения, которые умеют сопоставить все происходящие события и обнаружить в них признаки проведения атак.

Мы являемся Advanced-партнёром Positive Technologies и Gold партнёром «Лаборатории Касперского». Эти статусы позволяют заявлять, что у нас достаточно знаний и практики для помощи разного уровня организациям. Если вам интересна тема кибербезопасности в вашей организации, вы хотите узнать наше мнение со стороны или подобрать подходящий продукт – мы открыты для общения.